Nowy Jork w chmurze

21 października 2010, 09:58Microsoft podpisał z miastem Nowy Jork umowę o przeniesieniu części miejskiej infrastruktury informatycznej do chmury obliczeniowej Azure. Na jej podstawie w ciągu pięciu lat z chmury będzie korzystało 30 000 osób zatrudnianych przez miasto.

Nokia o umowie z Accenture

22 czerwca 2011, 16:05Nokia ujawniła szczegóły umowy z firmą Accenture, na podstawie której będzie ona rozwijała system Symbian. Fińska firma poinformowała, że około 2800 osób zatrudnionych w Chinach, Finlandii, Indiach, USA i Wielkiej Brytanii rozpocznie w październiku pracę dla Accenture.

Koniec spadków Internet Explorera?

3 kwietnia 2012, 09:02Od końca ubiegłego roku obserwujemy rosnące zainteresowanie Internet Explorerem. Przeglądarka, która od dawna traci rynkowe udziały, zaczęła je zyskiwać i najwyraźniej odbywa się to kosztem jej konkurencji

Nokia EOS - flagowa propozycja na rok 2013?

24 stycznia 2013, 07:31Serwis The Verge donosi, że Nokia przygotowuje smartfona z systemem Windows Phone i aparatem PureView. Urządzenie o nazwie kodowej EOS ma korzystać z tego samego 41-megapikselowego czujnika co Nokia 808 PureView

Microsoft wciąż nie załatał IE8

22 maja 2014, 14:08Microsoft od ośmiu miesięcy nie załatał dziury w Internet Explorerze 8. W związku z tym informacje o niej została ujawnion a przez Zero-Day Initiative (ZDI), prowadzoną przez należącą do HP firmę Tipping Point.

Błąd w Avaście unieruchamia programy

8 maja 2015, 11:44Po ostatniej aktualizacji program antywirusowy Avast fałszywie rozpoznaje biblioteki Windows jako wirusy i poddaje je kwarantannie. Niektóre aplikacje przestają działać z tego powodu. Skaner rozpoznaje pliki systemowe jako Win32:Kryptik-PFA.

Pierwsze takie ransomware

9 marca 2016, 07:17Eksperci z Palo Alto Networks odkryli pierwsze ransomware, które z powodzeniem atakuje użytkowników systemu OS X. Szkodliwe oprogramowanie o nazwie KeRanger zainfekowało popularnego klienta sieci BitTorrent, program Transmission

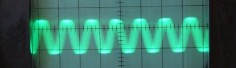

Atak dźwiękowy na dysk twardy

30 maja 2018, 10:54Podczas IEEE Symposium on Security & Privacy eksperci z University of Michigan i Uniwersytetu Zhejiang przeprowadzili pokaz ataku akustycznego na dysk twardy. Atak taki może zakończyć się uszkodzeniem dysku i utratą danych.

Boją się o swoje

22 września 2006, 11:58Dwie amerykańskie firmy proszą Komisję Europejską o poczynienie kroków blokujących europejską premierę systemu operacyjnego Windows Vista - podał dziennik Wall Street Journal.

Vista na Stadionie Dziesięciolecia

2 lutego 2007, 14:05Najnowszy system Microsoftu – Windows Vista – już tydzień przed premierą można było kupić na warszawskim Stadionie Dziesięciolecia. Oryginał został najprawdopodobniej ukradziony w jednej z hurtowni lub w sklepie.